Warum sind Spam-Mails gefährlich?

Spam oder Junk Mail ist der Überbegriff für unerwünschte E-Mails darunter fallen z. B. Werbe-und Betrugsmails, sowie Hoax (Falschmeldungen) und Phishing-Mails.

- Im Quellcode einer E-Mail kann schädlicher Code versteckt sein, der beim Öffnen der Mail ausgeführt wird.

- Vorsicht beim Öffnen von Anhängen. Diese können Schadsoftware enthalten.

- Links aus Spam-Mails führen häufig zu fingierten Webseiten. Schon allein das Öffnen der Seite kann bewirken, dass sich Ihr Gerät mit Schadsoftware infiziert.

- Phishing = Angreifende versuchen persönliche Daten wie Login-Daten, Anschrift, E-Mail-Adressen oder Kreditkarteninformationen abzufangen.

Beispiele mit Bebilderung:

Werbemails

Angreifende bedienen sich häufig aktueller Themen. Derzeit beliebt alles rund um das Thema Corona. Wir raten Ihnen derartige E-Mails gleich zu löschen. Sollten sich die Mails häufen, empfehlen wir Ihnen eine Spam-Filter einzurichten. Eine Anleitung dafür finden Sie hier.

Scam – Vorschussbetrug

Vielleicht kennen Sie Scam per Telefon oder Postwurfsendungen: Sie haben gewonnen! Sichern Sie Ihren Gewinn: Senden Sie uns Ihre Kontaktdaten und leisten Sie eine Anzahlung von 200,00€ um Ihren Gewinn zu sichern.

Darauf fällt keiner mehr rein, oder?

Wie sieht es aus wenn der*die Absender*in seriös erscheint, wie z. B. das Deutsche Zollamt? Erwarten Sie zufällig gerade Post?

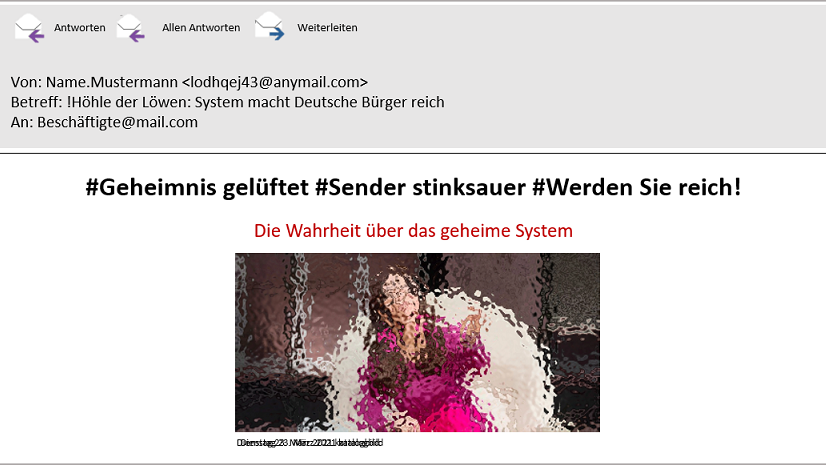

Hoax – Falschmeldungen

Hoax (Falschmeldung per E-Mail oder Messenger)

Diese werden häufig in Form von Kettenbriefen versendet, wobei der*die Leser*in dazu animiert werden soll die Falschinformation erneut zu teilen. z. B. „Ab Morgen wird eine Weltraumsteuer eingeführt! Es wird teuer für die Erdbewohner!“ (Hinweis: Die Steuer ist frei erfunden).

Falschmeldungen sollen Empfänger*innen verunsichern, verängstigen oder das Gefühl geben etwas zu verpassen. Das Gefühl etwas zu verpassen wird auch bei dem Höhle-der-Löwen-Spam genutzt. Es wird suggeriert, wer nicht selbst aktiv wird und die E-Mail liest, ist selbst schuld, wenn er oder sie nicht reich wird.

Phishing nach Login Daten

Kennen Sie Phishing-Mails, in denen ein*e Anbieter*in Sie auffordert Ihre Nutzerdaten unter einem Vorwand preiszugeben? z. B. Ihr Konto läuft bald ab, sichern Sie Ihren Zugang (siehe Bsp.1)

Aber kennen Sie auch die neueste Masche? Derzeit warnen Angreifende vor Angreifenden, quasi vor sich selbst (Siehe Bsp. 2). Ganz schön gewieft!

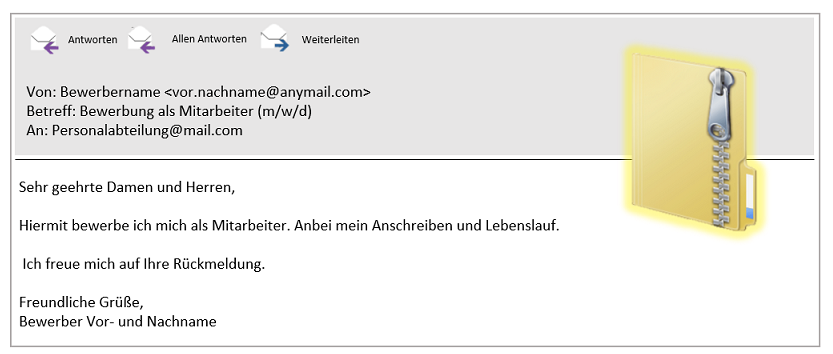

Sonderfall: Bewerbungsmail

Haben Sie sich die Beispiel-Mail zur Bewerbung angeschaut? Wirkt diese auf Sie verdächtig?

Das ist das gemeine daran, Bewerbungen sehen erstmal alle gleich aus. Wenn Sie eine Bewerbung erhalten müssen Sie diese zwangsweise öffnen, um diese zu bearbeiten.

Wir haben für Sie einen Quick Check für Bewerbungen zusammengestellt.

- Prüfen Sie Anhänge der Bewerbungen immer auf Schadsoftware, bevor Sie diese öffnen.

Verdacht sollten Sie schöpfen, wenn

- die Bewerbung über einen Link geöffnet werden soll,

- die angehängte Datei verschlüsselt ist,

- eine ausführbare Datei angehängt wurde (z. B. ein Makro oder .exe).

Sie sind unsicher? Fragen Sie uns, Ihre Informationssicherheit, oder den IT Support.

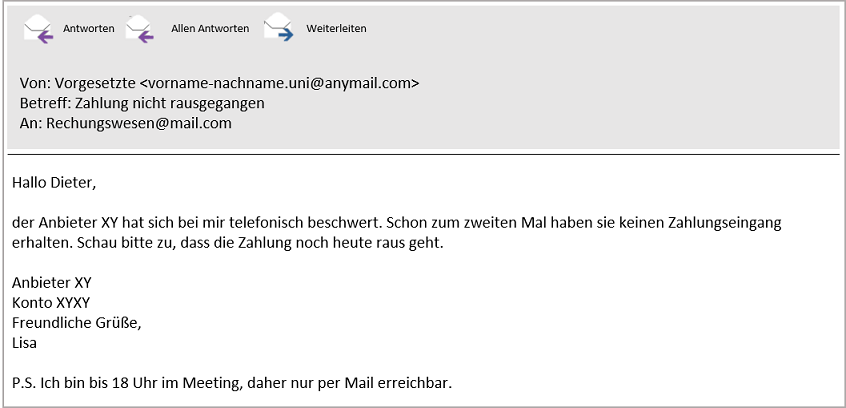

CEO-Fraud: Angreifende geben sich als Vorgesetzte aus

- Die Betrüger*innen sammeln jegliche Art von Informationen über die Universität z. B. aus veröffentlichten Berichten, von Internetseiten, aus der Presse und aus sozialen Netzwerken. Teilweise werden sogar Angriffe auf die technische Infrastruktur gestartet, um Kommunikation abzuhören und sich in bestehende Kommunikation einzuklinken.

- Haben die Täter*innen das notwendige Insiderwissen für ihre Betrugsmasche, nehmen Sie Kontakt zu ausgeforschten Mitarbeitenden auf und geben sich als leitende Angestellte, Geschäftsführende oder Handelspartner*innen aus. Ihre Opfer sind in der Regel Beschäftigte aus der Buchhaltung oder dem Rechnungswesen. Diese werden unter einem dringlichen Vorwand dazu aufgefordert, eine Überweisung zu tätigen.

Hier finden Sie aktuelle Warnungen derzeit eingehender Spam- und Phishing-Mails. Diese Information ist nur Mitgliedern der Universität zugänglich.

Weitere Angriffsszenarien im Überblick

Spoofing: Angreifende bauen gefälschte Websiten

Nicht nur Links aus bösartigen E-Mails, sondern auch Ergebnisse der eigenen Suche via Suchmaschine können auf gefährliche Webseiten führen.

Dabei sind zwei Arten von Websiten zu unterschieden:

- gefälschte Seiten: die Angreifenden bauen existierende Webseiten nach, um Kundendaten abzugreifen z. B. Login einer Bankseite, Amazon-Startseite, etc.

- Geben Sie die Seite selbst im Browser ein, achten Sie darauf keine Tippfehler zu machen.

- selbst betriebene Seiten: die Angreifenden betreiben selbst eine eigene Webseite z. B. einen Fake-Webshop. Sie geben Ihre Daten beim Kauf eines Produktes ein, das Sie nie erhalten werden. Der*die Angreifende freut sich vor allem über Kreditkartendetails.

- Lassen Sie am besten die Finger von unseriösen Webshops (egal wie günstig das Angebot ist). Achten Sie auf Nutzerbewertungen anderer Portale z. B. über yelp, google, tripadvisor, etc.

- Lassen Sie sich nicht von Zertifikaten ablenken, auch diese können gefälscht sein.

- Schauen Sie, ob sich der Shop im Warnungsticker des Verbraucherschutzes befindet – unter www.verbraucherschutz.com/warnungsticker/

- gefälschte Seiten: die Angreifenden bauen existierende Webseiten nach, um Kundendaten abzugreifen z. B. Login einer Bankseite, Amazon-Startseite, etc.

Fremde*r Anrufer*in oder gefälschte SMS

Vishing (Phishing per Anruf)

- Ein*e Anrufer*in benötigt Informationen über Ihr Unternehmen und fragt sie aus.

- Ein*e Anrufer*in gibt sich als Vorgesetzter Ihres Unternehmens aus und bittet Sie eine Überweisung für angeblich durchgeführte Arbeiten zu tätigen. Sie werden womöglich unter Druck gesetzt oder gar beschimpft.

- Unter Vishing fällt zum Teil auch der Enkeltrick, bei dem sich ein Anrufer als Enkel*in in finanzieller Not ausgibt.

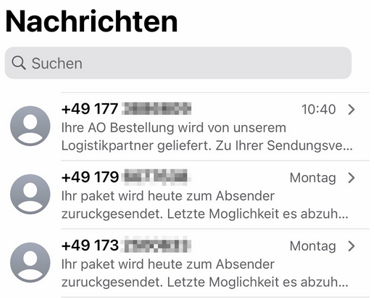

Smishing (Phishing per SMS)

- Link per SMS z. B. Ihr Handyvertrag ist überteuert, schauen Sie sich unser neues Angebot online an.

- oder eine SMS mit der Aufforderung ein (nichtexistierendes) Paket abzuholen inklusive Link zum Paketstatus.

Bild: (pr) Redaktion, 07.04.2021. „Smishing“: Polizei warnt vor SMS mit Paket benarichtigen; Rinteln Aktuell

Bild: (pr) Redaktion, 07.04.2021. „Smishing“: Polizei warnt vor SMS mit Paket benarichtigen; Rinteln AktuellWelche Gefahren lauern in sozialen Netzwerken?

- Zum einen kann das Versenden privater Nachrichten genutzt werden, um Informationen abzufischen.

- Zum anderen spielen Mediendateien auf den populären Plattformen eine große Rolle bei der Verbreitung von Spam. Diese animieren die Nutzer*innen auf bösartige Links zu klicken, die sich hinter Videos, vermeintlichen Quizanwendungen oder gefälschter Werbung verbergen. Zumeist angezeigt als shortend URL (gekürzte URL).

=> Überprüfen Sie die URL bzw. Links

=> Seien Sie achtsam bei der Veröffentlichung privater Informationen sowohl bei geschäftlicher Nutzung als auch bei privater Nutzung von sozialen bzw. Jobnetzwerken.