Physical Guards

Projektziel

Das Projektkonzept „KI-basierte Analyse und Nutzung physikalischer Signalparameter zur Absicherung von Smart Home Systemen“ beinhaltet die Erforschung und prototypische Entwicklung des sogenannten „Physical-Guards“-Ansatzes. Dieser leistet einen Beitrag zum Forschungsbereich „Physical Layer Security“ durch Anpassung und Weiterentwicklung des Standes der Wissenschaft und Technik aus den Bereichen IT-Security und Data Science/

Forschungsziele

Im Projekt werden Sicherheitslösungen erforscht und entwickelt, die auf der Analyse und gezielten Manipulation physikalischer Signaleigenschaften drahtloser Kommunikation basieren. Dies ist dadurch motiviert, dass unabhängig davon, welche Protokolle und Datenformate von Teilsystemen verwendet werden, diese praktisch ausschließlich die gleichen physikalischen Kommunikationsmethoden verwenden. So wird häufig ein ISM-Band (z. B. das 2.4 GHz Band) in Kanäle unterteilt genutzt. Als Modulation kommen häufig Phasenumtastung (z. B. BPSK oder (O)QPSK) oder Frequenzumtastung (z. B. (G)FSK) zum Einsatz. So setzt Bluetooth je nach Version bspw. auf FSK und QPSK, ZigBee bzw. der zugrundeliegende IEEE 802.15.4 Standard nutzt u. a. OQPSK, wobei alle auch das 2.4 GHz Band verwenden. Somit stellt der sogenannte „Physical Layer“ einen idealen Ausgangspunkt für ganzheitliche und innovative Sicherheitslösungen dar. Hierin unterscheidet sich der gewählte Projektansatz signifikant von den meisten derzeit verfügbaren und oft nur begrenzt wirksamen Sicherheitslösungen, da diese auf den oberen Protokollschichten operieren.

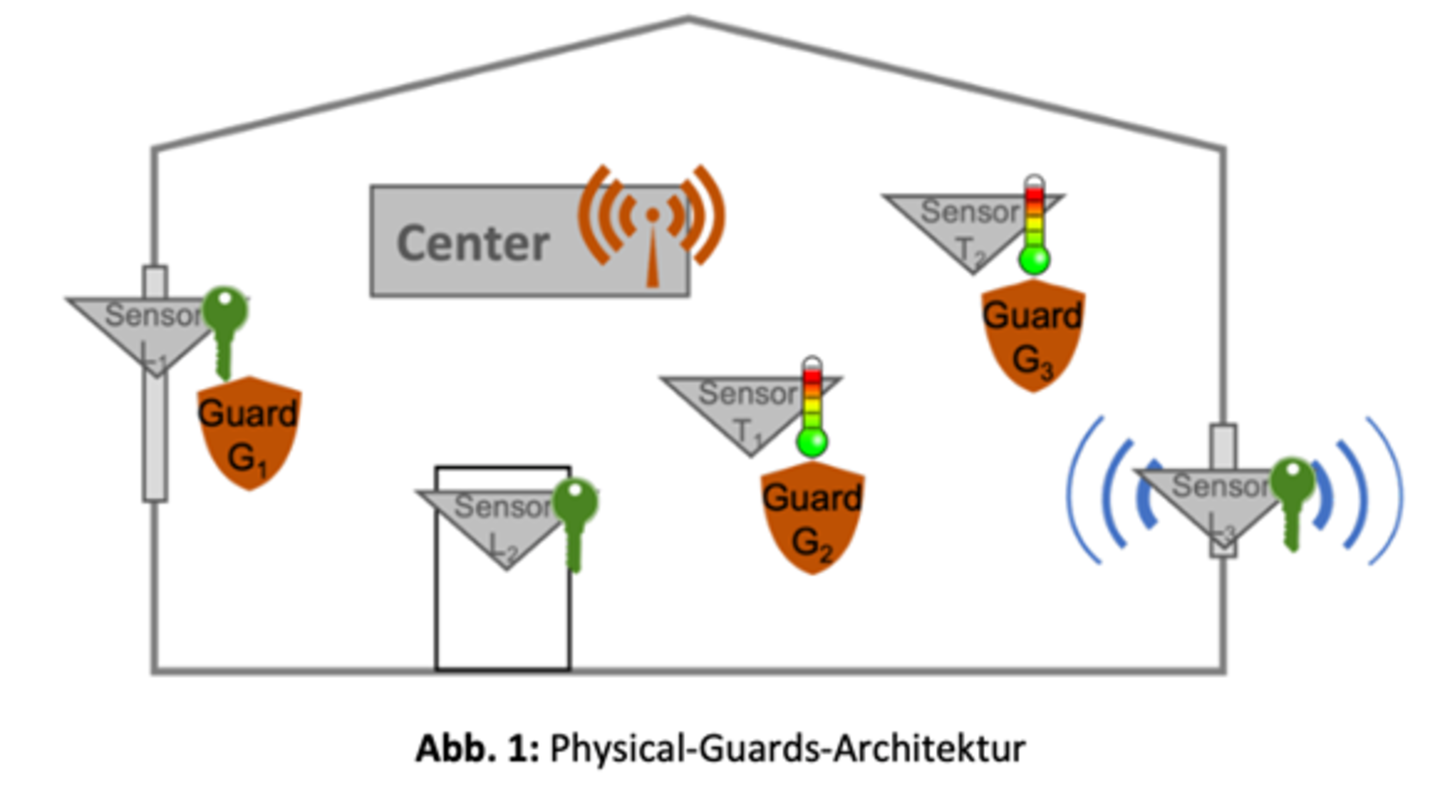

Abbildung 1 zeigt die Grobarchitektur der zur erforschenden Physical-Guards-Technologie. Beispielhaft dargestellt wird ein Smart Home, welches zwei drahtlos kommunizierende Teilsysteme einsetzt, bestehend aus (L)ock-Sensoren, die den Öffnungsstatus eines Fensters oder einer Tür überprüfen, und (T)emperatur-Sensoren. Ein Physical-Guards-System kann zusätzlich installiert werden, ohne Eingriff in die vorhandene Smart-Home-Infrastruktur und unabhängig von den von L und T verwendeten Kommunikationsprotokollen. Allgemein besteht dieses System aus einer zentralen Steuereinheit („Center“) und ein oder mehreren Geräten („Guard“). Guards haben hier potenziell zwei Aufgaben: Überwachung und Senden von Kommunikationssignalen. Dies soll die Erkennung von Angriffen und das Erreichen der klassischen CIA-Sicherheitsziele Confidentiality (Geheimhaltung), Integrity (Integrität) und Availability (Verfügbarkeit) wie folgt verbessern:

Physical Intrusion Detection (PID) IT-Sicherheitsrelevante Vorfälle zu erkennen, kann die Möglichkeiten erhöhen, Angriffe abzuwehren. Physical Guards nutzt hierbei aus, dass selbst ein*e Angreifer*in, der erfolgreich Nachrichten manipuliert, physikalische Spuren hinterlassen kann, die ihn verraten können. Im Forschungsschwerpunkt „Physical Intrusion Detection“ wird ausgehend vom Stand der Forschung zu Data Science im Bereich Outlier-Detection und der IT-Security-Forschung zu Intrusion Detection ein KI-basierter Klassifikator auf Basis von Methoden zu maschinellem Online- Learning erforscht und prototypisch entwickelt. Die Forschungsherausforderung besteht hierbei in der Weiterentwicklung von Intrusion-Detection-Verfahren hinsichtlich der Verarbeitung physikalischer Signalparameter. Dafür ist geplant, Forschungsansätze aus den Bereichen Dynamic Data Streams, Knowledge Injection und Data Distillation einzusetzen.

Physical Integrity and Availability Enforcement (PIAE) Das in Smart Homes übliche drahtlose Kommunikationsmedium ist ungeschützt und kann daher von einem*einer externen Angreifer*in durch Störsignale manipuliert oder blockiert (sog. Jamming) werden. Im Forschungsschwerpunkt „Physical Integrity and Availability Enforcement“ sollen Mechanismen erforscht werden, die solches Jamming verhindern können. Ein konkreter zu erforschender Ansatz sind sog. Jamming Resistant Bits, die den Umstand ausnutzen, dass ein*e Angreifer*in den Beginn einer Nachricht physikalisch bedingt nicht manipulieren kann. Herausforderungen hierbei sind die Entwicklung eines passenden Angreifermodells, die daraus resultierende Wahl der Parameter und der generelle Widerspruch von Sicherheit und Praktikabilität.

Physical Confidentiality Protection (PCP) Die Sensorik in Smart Homes sammelt und überträgt zahlreiche Daten, die – oft für die Bewohner unbewusst – vertrauliche Informationen enthalten können. Da generell nicht abschätzbar ist, welche Daten(-kombinationen) personenbezogene Informationen verraten, sollte durchgängig Verschlüsselung eingesetzt werden. Allerdings bieten gerade kostengünstige und/

Projektpartner*innen

Die Kernkompetenzen der M2M Germany GmbH liegen in der Entwicklung, der Produktion und dem Vertrieb von branchenübergreifenden, IoT-basierten Technologieneuheiten zur Digitalisierung und Vernetzung von Geschäftsprozessen. Im Zuge des Projektvorhabens ist M2M verantwortlich für die Entwicklung des angestrebten Multi-Radio-Gateways zur erstmaligen, auf dem „Physical Layer“ erfolgenden, KI-basierten Überwachung sicherheitsrelevanter Ereignisse im Rahmen von Smart Home Anwendungen (in der Abb. 1 als „Center“ bezeichnet) sowie der geplanten Multi-Radio-Knoten zur aktiven Absicherung der Funkkommunikation im Kontext von Smart Home Applikationen (in der Abb. 1 als „Guards“ bezeichnet). Zur Lösung der hierbei zu bewältigenden komplexen Anforderungen verfügt M2M über speziell ausgebildete Hard-, Firm- und Software-Entwicklungsingenieure, die mit viel Erfahrung immer wieder neue und anspruchsvolle Elektronik- und Softwareentwicklungen in verschiedenen Marktsegmenten durchführen. Die entwickelten Produktinnovationen wurden vielfach prämiert (z. B. Telematik Award 2014 oder INNOVATIONSPREIS-IT 2015) und das Unternehmen zudem mit dem Gütesiegel „Innovativ durch Forschung“ ausgezeichnet.

Hinter der osapiens Services GmbH steckt u. a. das ehemalige technische Kernteam der Movilizer GmbH, die sich weltweit mit einer führenden Lösung für Secure Cloud Plattformen am Markt etablieren konnte, im Jahr 2016 schließlich an das US-Unternehmen Honeywell verkauft wurde und in den letzten Jahren eine der erfolgreichsten deutschen Technologiegründungen markiert. Ein Ziel der Neugründung osapiens ist es, eine Standard-Plattform mit Fokus auf der KI-Entwicklung bereitzustellen. Ein Schwerpunkt liegt hierbei im Prozessieren von Massendaten und deren Integration in den Learning-Prozess. Die Plattform bzw. der „Augmentation Hub“, der u. a. die Funktionen „AI Engine“ und „IoT Engine“ beinhaltet, wird in das Projekt eingebracht und bzgl. der neu zu erschließenden Anwendungsdomäne Smart Home weiterentwickelt. Dieses beinhaltet v. a. die projektspezifische KI-Plattform-Entwicklung für die dynamische Einbeziehung von Attributen in neuronale Netze zur Detektion von Anomalien sowie die Entwicklung eines Dienstes zum Validieren von Sensordaten im Zeitverlauf. Dabei kann osapiens auf die Erfahrungen vergangener und aktueller FuE-Arbeiten im Bereich der AI-Forschung zurückgreifen.